۷ اشتباه امنیتی که ۹۰٪ ادمین سایتهای وردپرسی مرتکب میشوند

- امین زاهد

- مطالعه در 24 دقیقه

- مرداد 5, 1404

- بدون دیدگاه

-

افزونه افزایش سرعت وبسایت Perfmatters لایسنس اصلی

نمره 4.67 از 5۴۷۰,۰۰۰ تومان -

پکیج پلاتینیوم وردپرس برای آژانسهای دیجیتال مارکتینگ| 12 محصول + 53٪ تخفیف

۴,۶۸۰,۰۰۰ تومانقیمت اصلی: ۴,۶۸۰,۰۰۰ تومان بود.۲,۴۷۹,۰۰۰ تومانقیمت فعلی: ۲,۴۷۹,۰۰۰ تومان. -

قالب وردپرسی مشاوره مهاجرت لیویزا | Liviza ۴۷۰,۰۰۰ تومان

-

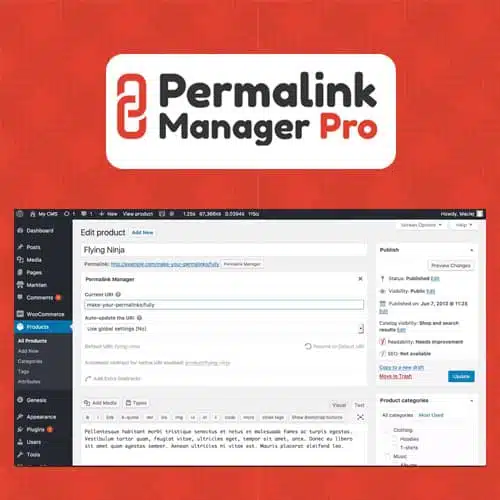

افزونه ویرایش پیوندهای یکتا در وردپرس | Permalink Manager Pro

نمره 4.77 از 5۴۷۰,۰۰۰ تومان

در دنیای دیجیتال امروز، امنیت سایت وردپرسی دیگر یک گزینه لوکس نیست، بلکه یک ضرورت حیاتی است. با وجود اینکه وردپرس یکی از امنترین سیستمهای مدیریت محتوا است، اما آسیبپذیریهای آن اغلب نه از خود پلتفرم، بلکه از اشتباهات امنیتی مدیران سایت ناشی میشود. در این مقاله آموزش امنیت وردپرس از وردپرس نیاز، هفت اشتباه رایجی را بررسی میکنیم که ۹۰٪ ادمینهای وردپرسی مرتکب میشوند و راهکارهای عملی برای جلوگیری از آنها ارائه خواهیم داد.

چک لیست جلوگیری از اشتباهات امنیتی وردپرس

آیا نگران امنیت سایت وردپرسی خود هستید؟ یا شاید اخیراً متوجه نشانههای هک سایت وردپرس شدهاید؟

🔍 این چکلیست حرفهای، دقیقاً برای شما طراحی شده است—نه فقط برای توسعهدهندگان، بلکه برای مدیران سایت، تولیدکنندگان محتوا، مدیران فنی و حتی کاربران غیرتخصصی که میخواهند در کمترین زمان، امنیت کامل را تضمین کنند.

این چکلیست حاصل تجربیات واقعی، پروتکلهای فنی تأییدشده، و استانداردهای حفاظت از وردپرس در سال ۲۰۲۵ است (چک لیست امنیت جامع وردپرس نیز برای شما آماده شده است)؛ ساختاریافته، قابل اجرا، و دستهبندیشده برای شرایط واقعی:

✅ اقدامات فوری پیشگیرانه (قبل از وقوع هک)

🛠 روشهای شناسایی و تشخیص نفوذ

🔐 اقدامات سختسازی امنیتی (Hardening) برای محافظت بلندمدت

📊 ابزارهای مانیتورینگ و اسکن امنیتی

📣 استراتژیهای واکنش سریع در صورت نفوذ

🎁 لینک گوگل شیت نسخه کامل و با جزئیات به همراه قابلیت مدیریت این چکلیست:

دریافت چکلیست امنیتی وردپرس (پیشگیری و واکنش) بهصورت فایل Google Sheet

(قابل استفاده در موبایل، دسکتاپ، تیممحور و با قابلیت اشتراکگذاری با همکاران)

🎁 پیشنهاد امنیتی ویژه از وردپرس نیاز

با خرید افزونههای امنیتی قدرتمند زیر از وردپرس نیاز:

- 🔐 افزونه وردفنس Wordfence Premium – خرید با تخفیف ویژه (برای دریافت کد تخفیف، تیکت دهید)

- 🔒 افزونه سالید سکوریتی Solid Security Pro (نسخه حرفهای iThemes Security) – خرید با تخفیف ویژه (برای دریافت کد تخفیف، تیکت دهید)

✅ افزونه WP Activity Log Pro را بهصورت رایگان از ما دریافت کنید! (برای فعالسازی، فقط کافیست پس از خرید، یک تیکت با عنوان “درخواست افزونه هدیه” ثبت کنید.)

🔧 این افزونه وردپرس ارزشمند به شما کمک میکند تا ردیابی کامل لاگهای کاربران، تغییرات فایلها، ورودها، تنظیمات و حتی افزونهها را در یک داشبورد حرفهای داشته باشید.

📩 فرصت را از دست ندهید — همین حالا افزونههای امنیتی اورجینال را تهیه کنید و با خیال راحت وردپرس خود را کنترل و ایمنسازی کنید.

مقدمه: چرا امنیت وردپرس اهمیت حیاتی دارد؟

وردپرس با سهم بیش از ۴۰٪ از کل وبسایتهای جهان، به یک هدف جذاب برای هکرها تبدیل شده است. آمار نشان میدهد هر روز بیش از ۹۰,۰۰۰ حمله به سایتهای وردپرسی صورت میگیرد. این حجم از حملات نشاندهنده اهمیت توجه به امنیت سایت وردپرسی است، زیرا هر سایت، فارغ از اندازه یا محتوا، میتواند هدف قرار گیرد.

محبوبیت وردپرس دو لبه دارد: از یک سو، جامعه بزرگی از توسعهدهندگان به سرعت آسیبپذیریهای وردپرس را شناسایی و رفع میکنند، و از سوی دیگر، همین محبوبیت باعث میشود هکرها تمرکز ویژهای روی یافتن نقاط ضعف آن داشته باشند.

آمار تکاندهنده هک سایتهای وردپرسی در سال ۲۰۲۴

آمارهای اخیر نشان میدهد که در سال ۲۰۲۴، بیش از ۷۰٪ سایتهای وردپرسی حداقل یک آسیبپذیری شناختهشده دارند. طبق گزارش Sucuri، ۹۴٪ از سایتهای هکشده در سال گذشته، وردپرسی بودهاند. این آمار نه به دلیل ناامن بودن وردپرس، بلکه به خاطر سهم بازار بالای آن و همچنین اشتباهات امنیتی مدیران سایتهاست.

تحقیقات نشان میدهد که ۶۱٪ از نفوذها به سایتهای وردپرسی از طریق آسیبپذیریهای افزونهها صورت میگیرد، ۲۰٪ از طریق قالبها، و تنها ۱۹٪ مربوط به خود هسته وردپرس است. این آمار نشان میدهد که بیشتر مشکلات امنیتی از عناصر افزوده به وردپرس ناشی میشود، نه خود پلتفرم.

نکته تکاندهنده دیگر این است که ۸۶٪ از سایتهای هکشده، قبل از نفوذ هیچ افزونه امنیتی وردپرس نصب نکرده بودند. این نشان میدهد که یک لایه اضافی حفاظت میتواند تا چه حد تعیینکننده باشد.

هزینههای پنهان یک سایت هکشده

هک سایت وردپرس هزینههای بسیار فراتر از مشکلات فنی دارد. میانگین هزینه بازیابی یک سایت تجاری کوچک پس از هک، حدود ۲,۵۰۰ دلار است، اما این تنها بخش کوچکی از خسارت واقعی است.

از دست دادن اعتماد مشتریان شاید مهمترین هزینه پنهان باشد. طبق نظرسنجیها، ۶۰٪ از کاربران پس از مشاهده هشدار امنیتی در مرورگر، دیگر به آن سایت بازنمیگردند. این یعنی هک سایت وردپرس میتواند به از دست رفتن دائمی مشتریان منجر شود.

از نظر سئو، سایتهای هکشده معمولاً با کاهش شدید رتبه در گوگل مواجه میشوند. گوگل سایتهای آلوده را در Search Console علامتگذاری میکند و حتی ممکن است آنها را از نتایج جستجو حذف کند. بازگشت به رتبه قبلی پس از رفع مشکل، معمولاً بین ۲ تا ۶ ماه زمان میبرد.

جریمههای قانونی نیز میتواند بسیار سنگین باشد، بهویژه اگر دادههای شخصی کاربران به سرقت رفته باشد. طبق قوانین GDPR در اروپا، جریمهها میتواند تا ۴٪ از درآمد سالانه یا ۲۰ میلیون یورو باشد.

حال که اهمیت امنیت وردپرس را درک کردیم، به سراغ اولین و شاید مهمترین اشتباه امنیتی میرویم که بسیاری از مدیران سایت مرتکب میشوند.

اشتباه #۱: بهروزرسانی نکردن هسته، افزونهها و قالب وردپرس

تصور کنید قفل خانهتان شکسته شده، اما به جای تعویض آن، همچنان از همان قفل استفاده میکنید. این دقیقاً همان کاری است که با بهروزرسانی نکردن وردپرس انجام میدهید. بیش از ۵۶٪ سایتهای هکشده وردپرسی از نسخههای قدیمی استفاده میکنند. بهروزرسانیهای امنیتی حیاتی هستند و نادیده گرفتن آنها درب را برای هکرها باز میگذارد.

بر اساس گزارش Wordfence، ۶۰٪ از آسیبپذیریهای وردپرس که توسط هکرها مورد سوءاستفاده قرار میگیرند، در نسخههای بهروز شده رفع شدهاند. این یعنی با یک اقدام ساده مانند بهروزرسانی منظم، میتوانید از بیش از نیمی از حملات احتمالی جلوگیری کنید.

نکته نگرانکننده این است که بسیاری از مدیران سایت از ترس خرابی سایت، از بهروزرسانی خودداری میکنند. این ترس اگرچه قابل درک است، اما راهحل آن نه اجتناب از بهروزرسانی، بلکه انجام آن به شیوهای امن و کنترلشده است.

چرا بهروزرسانیهای امنیتی حیاتی هستند؟

بهروزرسانی وردپرس فقط برای اضافه کردن ویژگیهای جدید نیست؛ بلکه اغلب آسیبپذیریهای شناختهشده را برطرف میکند. هکرها به طور مرتب کدهای بهروزرسانی را بررسی میکنند تا آسیبپذیریهای قبلی را شناسایی و از آنها سوءاستفاده کنند.

وقتی یک بهروزرسانی امنیتی منتشر میشود، در واقع یک نقشه راه برای هکرها ایجاد میشود. آنها میتوانند با مقایسه کدهای قدیم و جدید، دقیقاً متوجه شوند که چه آسیبپذیریهایی وجود داشته و اکن ون رفع شده است. سپس به دنبال سایتهایی میگردند که هنوز بهروزرسانی نشدهاند.

تحقیقات نشان میدهد که پس از انتشار یک بهروزرسانی امنیتی، تنها ۴۸ ساعت طول میکشد تا حملات هدفمند علیه سایتهای بهروزنشده آغاز شود. این یعنی شما فقط دو روز فرصت دارید تا سایت خود را ایمن کنید.

علاوه بر امنیت، بهروزرسانیها معمولاً باعث بهبود عملکرد، رفع باگها و افزایش سازگاری با افزونهها و قالبهای جدید میشوند. پس با بهروزرسانی منظم، نه تنها امنیت، بلکه کارایی سایت خود را نیز افزایش میدهید.

راهکار: استراتژی بهروزرسانی خودکار و ایمن

برای حفاظت از وردپرس در برابر آسیبپذیریهای شناختهشده، نیاز به یک استراتژی بهروزرسانی منظم و ایمن دارید. در اینجا یک روش چهار مرحلهای برای بهروزرسانی بدون دغدغه ارائه میکنیم:

- تهیه بکآپ کامل قبل از هر بهروزرسانی: همیشه قبل از هرگونه بهروزرسانی، یک نسخه پشتیبان کامل از فایلها و پایگاه داده تهیه کنید. افزونههایی مانند UpdraftPlus یا BackupBuddy (هر دو در وردپرس نیاز با لایسنس اصلی موجود هستند) این فرآیند را بسیار ساده میکنند. آموزش بکاپ از وردپرس بوسیله آپ درفتس نیز یکی از بهترین آموزش های تهیه بکاپ از وردپرس است که میتوانید مطالعه کنید.

- استفاده از محیط تست (Staging): اگر سایت شما حیاتی است، ابتدا بهروزرسانیها را در یک محیط تست اجرا کنید. بسیاری از هاستهای حرفهای این امکان را بهصورت رایگان ارائه میدهند.

- فعالسازی بهروزرسانی خودکار برای وصلههای امنیتی: میتوانید با افزودن کد زیر به فایل wp-config.php، بهروزرسانیهای امنیتی را بهصورت خودکار فعال کنید:

PHP// فعالسازی بهروزرسانی خودکار برای وصلههای امنیتی

define( 'WP_AUTO_UPDATE_CORE', 'minor' );

- برنامه منظم بهروزرسانی: یک برنامه هفتگی برای بررسی و اعمال بهروزرسانیها تنظیم کنید. ترجیحاً این کار را در زمان کمترافیک سایت انجام دهید.

برای سایتهای بزرگتر، استفاده از سیستمهای مدیریت نسخه مانند Git میتواند کمک کند تا تغییرات را کنترل کرده و در صورت بروز مشکل، به سرعت به نسخه قبلی بازگردید.

نکته مهم: هرگز فایلهای هسته وردپرس را دستکاری نکنید، زیرا با هر بهروزرسانی، تغییرات شما از بین میرود. به جای آن، از هوکها و فیلترهای وردپرس یا افزونههای مناسب استفاده کنید.

حال که اهمیت بهروزرسانی را درک کردیم، به سراغ دومین اشتباه بزرگ امنیتی میرویم که میتواند دروازهای برای نفوذ هکرها باشد.

اشتباه #۲: استفاده از رمزهای عبور ضعیف و تکراری

تصور کنید برای گاوصندوق حاوی تمام داراییهای ارزشمندتان، از رمز “123456” استفاده کنید. خندهدار است، نه؟ اما واقعیت این است که حملات Brute Force بیش از ۸۰٪ از نفوذهای موفق به سایتهای وردپرسی را تشکیل میدهند. استفاده از رمزهای عبور قوی و منحصربهفرد اولین و مهمترین خط دفاعی شما در برابر این حملات است.

طبق گزارش SplashData، رمزهای عبور “123456” و “password” همچنان در صدر فهرست رایجترین رمزهای عبور قرار دارند. تأسفبارتر اینکه، بسیاری از مدیران سایتهای وردپرسی از همین رمزهای ساده برای حسابهای ادمین خود استفاده میکنند، یا حتی بدتر، از رمز یکسان برای چندین سایت بهره میبرند.

هکرها با استفاده از ابزارهای پیشرفته، میتوانند میلیونها ترکیب رمز عبور را در ثانیه آزمایش کنند. یک رمز عبور ۶ کاراکتری ساده میتواند در کمتر از ۱۰ دقیقه شکسته شود. این در حالی است که شکستن یک رمز عبور ۱۲ کاراکتری پیچیده با ترکیبی از حروف، اعداد و نمادها، میتواند صدها سال طول بکشد!

آناتومی یک رمز عبور قوی برای وردپرس

یک رمز عبور قوی برای امنیت سایت وردپرسی باید ویژگیهای خاصی داشته باشد. بر اساس استانداردهای امنیتی سال ۲۰۲۴، یک رمز عبور ایمن باید:

- حداقل ۱۲ کاراکتر داشته باشد (۱۶ کاراکتر توصیه میشود)

- ترکیبی از حروف بزرگ و کوچک، اعداد و نمادها باشد

- قابل حدس زدن نباشد (از اطلاعات شخصی مانند تاریخ تولد استفاده نکنید)

- منحصربهفرد باشد (برای هر سایت یا سرویس، رمز متفاوتی استفاده کنید)

- بهطور منظم تغییر کند (هر ۳ تا ۶ ماه یکبار)

برای ایجاد رمزهای عبور قوی که قابل بهخاطرسپاری نیز باشند، میتوانید از روشهای مختلفی استفاده کنید. یکی از بهترین روشها، استفاده از جملات عبور (Passphrase) است. به جای یک کلمه پیچیده، از یک جمله کامل با فاصلهها و نمادها استفاده کنید. مثلاً:

“گربه_سیاه_من_۳_توپ_قرمز_دارد!”

این جمله عبور هم طولانی است، هم شامل ترکیبی از حروف، اعداد و نمادها، و هم بهراحتی قابل بهخاطرسپاری.

البته، بهخاطر سپردن رمزهای عبور متعدد و پیچیده میتواند دشوار باشد. اینجاست که نرمافزارهای مدیریت رمز عبور مانند LastPass، 1Password یا Bitwarden به کمک شما میآیند. این ابزارها نه تنها رمزهای شما را ذخیره میکنند، بلکه میتوانند رمزهای قوی و تصادفی نیز تولید کنند.

پیادهسازی احراز هویت دو مرحلهای (2FA)

حتی قویترین رمزهای عبور نیز ممکن است از طریق حملات فیشینگ یا نشت دادهها به خطر بیفتند. اینجاست که احراز هویت دو مرحلهای (2FA) به کمک میآید. این سیستم امنیت ورود به سایت را تا ۹۹.۹٪ افزایش میدهد.

با فعالسازی 2FA، کاربران علاوه بر رمز عبور، باید یک کد تأیید موقت را نیز وارد کنند. این کد معمولاً از طریق اپلیکیشنهای احراز هویت مانند Google Authenticator، یا پیامک به تلفن همراه ارسال میشود.

برای پیادهسازی 2FA در وردپرس، افزونههای قدرتمندی وجود دارند. سه مورد از بهترینهای آنها عبارتند از:

| افزونه | ویژگیهای کلیدی | قیمت |

|---|---|---|

| Wordfence | احراز هویت دو مرحلهای، فایروال، اسکن بدافزار | نسخه رایگان و پریمیوم (از ۹۹ دلار سالانه) |

| Solid Security | 2FA، محدودیت تلاش ورود، تغییر URL ورود | نسخه رایگان و پرو (از ۸۰ دلار سالانه) |

| WP 2FA | پشتیبانی از روشهای متنوع 2FA، تنظیمات کاربرپسند | رایگان با قابلیتهای پریمیوم |

نکته مهم: هر سه این افزونهها در وردپرس نیاز با لایسنس اصلی در دسترس هستند. با خرید از وردپرس نیاز، از دریافت نسخههای اصلی و بدون دستکاری اطمینان حاصل میکنید.

برای پیادهسازی 2FA، مراحل زیر را دنبال کنید:

- افزونه مورد نظر را نصب و فعال کنید

- تنظیمات 2FA را برای حسابهای ادمین اجباری کنید

- برای سایر کاربران، بر اساس سطح دسترسی آنها تصمیم بگیرید

- کدهای پشتیبان را در مکانی امن ذخیره کنید

- کاربران را آموزش دهید تا با فرآیند جدید آشنا شوند

با ترکیب رمزهای عبور قوی و احراز هویت دو مرحلهای، میتوانید اولین خط دفاعی قدرتمند را در برابر هکرها ایجاد کنید. اما امنیت فقط به جلوگیری از ورود غیرمجاز محدود نمیشود. در ادامه، به سومین اشتباه بزرگ میپردازیم که میتواند در صورت وقوع حمله، به فاجعه منجر شود.

اشتباه #۳: نداشتن استراتژی بکآپ منظم و قابل اعتماد

تصور کنید تمام اطلاعات سایت شما ناگهان ناپدید شود. سالها محتوا، تنظیمات، دادههای کاربران و محصولات—همه از بین رفتهاند. وحشتناک است، نه؟ متأسفانه، ۴۲٪ از مدیران سایتهای وردپرسی هکشده، بکآپ قابل بازیابی نداشتهاند. یک استراتژی بکآپ وردپرس مناسب میتواند سایت شما را در کمترین زمان به حالت اول بازگرداند.

بکآپ را میتوان بیمه دیجیتال سایت شما دانست. هزینه کمی دارد، اما در زمان بحران، ارزش آن بینهایت است.

نکته مهم این است که تنها داشتن بکآپ کافی نیست. بسیاری از مدیران سایت فکر میکنند چون هاستشان بکآپ میگیرد، دیگر نیازی به نگرانی نیست. اما واقعیت این است که بکآپهای هاست معمولاً:

- به اندازه کافی مکرر نیستند (اغلب هفتگی یا ماهانه)

- به مدت طولانی نگهداری نمیشوند (معمولاً ۷ تا ۳۰ روز)

- در همان سرور اصلی ذخیره میشوند (در صورت مشکل فیزیکی سرور، هر دو از بین میروند)

- فرآیند بازیابی آنها زمانبر و گاهی پیچیده است

به همین دلیل، شما نیاز به یک استراتژی بکآپ مستقل و قابل اعتماد دارید.

استراتژی ۳-۲-۱ برای بکآپ وردپرس

متخصصان امنیت سایبری، استراتژی ۳-۲-۱ را بهعنوان استاندارد طلایی بکآپ وردپرس توصیه میکنند. این استراتژی شامل:

- ۳ نسخه مختلف از دادههای شما

- ذخیرهشده روی ۲ نوع مختلف رسانه

- با حداقل ۱ نسخه در مکانی خارج از سایت (آفلاین یا فضای ابری)

برای پیادهسازی این استراتژی در وردپرس، میتوانید از ترکیب روشهای زیر استفاده کنید:

- بکآپ خودکار با افزونه: افزونههایی مانند UpdraftPlus، BackupBuddy یا Jetpack Backup میتوانند بهصورت خودکار و طبق زمانبندی مشخص، از کل سایت شما بکآپ تهیه کنند و آن را به فضای ابری مانند Google Drive، Dropbox یا Amazon S3 منتقل کنند.

- بکآپ سطح هاست: اکثر هاستهای معتبر، سیستم بکآپ خودکار دارند. این را بهعنوان لایه دوم بکآپ در نظر بگیرید.

- بکآپ دستی دورهای: حداقل ماهی یکبار، یک نسخه کامل از سایت را بهصورت دستی دانلود کرده و روی هارد اکسترنال یا کامپیوتر شخصی ذخیره کنید.

برای بکآپ کامل وردپرس، باید هم فایلها و هم پایگاه داده را پشتیبانگیری کنید. فایلها شامل کدهای وردپرس، افزونهها، قالبها و رسانهها هستند، در حالی که پایگاه داده حاوی محتوا، تنظیمات، نظرات و سایر دادههای پویاست.

| نوع داده | فرکانس بکآپ توصیهشده | مدت نگهداری |

|---|---|---|

| پایگاه داده | روزانه | حداقل ۳۰ روز |

| فایلها | هفتگی | حداقل ۹۰ روز |

| کل سایت | ماهانه | حداقل ۱ سال |

نکته مهم: برای سایتهای تجاری یا با تغییرات مکرر، فرکانس بکآپ را افزایش دهید. سایتهای فروشگاهی باید حتی چندین بار در روز بکآپ تهیه کنند.

تست بازیابی: بکآپی که تست نشده، بکآپ نیست!

یکی از تلخترین تجربیات در دنیای وب، زمانی است که پس از یک حادثه، متوجه میشوید بکآپهای شما قابل بازیابی نیستند. بسیاری از مدیران سایت متوجه خرابی بکآپهای خود فقط زمانی میشوند که به آنها نیاز دارند.

به همین دلیل، تست منظم بازیابی بکآپها یک ضرورت است، نه یک انتخاب. حداقل هر سه ماه یکبار، فرآیند بازیابی را روی یک محیط تست یا نسخه محلی سایت امتحان کنید.

مراحل تست بازیابی:

- یک محیط تست ایجاد کنید (میتوانید از سرویسهای محلی مانند LocalWP یا XAMPP استفاده کنید)

- آخرین بکآپ خود را بازیابی کنید

- بررسی کنید که همه چیز درست کار میکند (صفحات، افزونهها، تنظیمات و محتوا)

- زمان لازم برای بازیابی کامل را یادداشت کنید (این به شما کمک میکند تا در شرایط اضطراری، برنامهریزی دقیقتری داشته باشید)

توصیه حرفهای: یک سند “برنامه بازیابی اضطراری” ایجاد کنید که شامل تمام مراحل بازیابی، اطلاعات دسترسی به بکآپها و اقدامات لازم پس از بازیابی باشد. این سند را در چند مکان مختلف (آنلاین و آفلاین) ذخیره کنید.

با داشتن یک استراتژی بکآپ قوی، حتی در صورت هک سایت وردپرس، میتوانید با اطمینان و سرعت، سایت خود را بازیابی کنید. اما پیشگیری همیشه بهتر از درمان است. در ادامه، به چهارمین اشتباه بزرگ امنیتی میپردازیم که میتواند درب را برای نفوذ هکرها باز کند.

اشتباه #۴: نصب افزونهها و قالبهای غیرمعتبر

آیا تا به حال وسوسه شدهاید یک افزونه پریمیوم گرانقیمت را بهصورت رایگان از یک سایت ناشناس دانلود کنید؟ این مانند دعوت کردن از یک غریبه مشکوک به خانهتان است! ۲۹٪ از آلودگیهای سایتهای وردپرسی از طریق افزونهها و قالبهای غیرمعتبر اتفاق میافتد. منابع نامعتبر میتوانند کدهای مخرب را وارد سایت شما کنند.

افزونهها و قالبهای “نال” یا کرکشده، معمولاً حاوی دربهای پشتی (backdoor) هستند که به هکرها اجازه میدهد به راحتی به سایت شما دسترسی پیدا کنند. حتی اگر این فایلها در ابتدا پاک به نظر برسند، ممکن است کدهای مخربی داشته باشند که فقط در شرایط خاص فعال میشوند.

علاوه بر خطرات امنیتی، استفاده از افزونههای غیرمجاز، نقض حقوق مالکیت معنوی است و میتواند پیامدهای قانونی داشته باشد. همچنین، این افزونهها معمولاً بهروزرسانی نمیشوند و پشتیبانی ندارند، که میتواند منجر به مشکلات سازگاری و عملکرد شود.

نشانههای یک افزونه یا قالب ناامن

چگونه میتوانید افزونهها و قالبهای مشکوک را شناسایی کنید؟ به این نشانههای هشداردهنده توجه کنید:

- منبع نامعتبر: افزونهها و قالبهای معتبر معمولاً از مخزن رسمی وردپرس، سایت رسمی توسعهدهنده، یا مارکتپلیسهای معتبر مانند ThemeForest و CodeCanyon تهیه میشوند. سایتهایی که افزونههای پولی را رایگان ارائه میدهند، تقریباً همیشه خطرناک هستند.

- بررسیهای منفی یا کم: افزونههای معتبر معمولاً بررسیهای مثبت و تعداد نصب بالایی دارند. افزونهای با بررسیهای منفی یا تعداد نصب بسیار کم، میتواند نشانهای از مشکلات امنیتی باشد.

- بهروزرسانی نامنظم: افزونهای که مدتهاست بهروزرسانی نشده، احتمالاً توسط توسعهدهنده رها شده و ممکن است حاوی آسیبپذیریهای رفعنشده باشد.

- درخواستهای دسترسی غیرمعمول: اگر یک افزونه ساده درخواست دسترسیهای گستردهای دارد که با عملکرد آن متناسب نیست، باید مشکوک شوید.

- کدهای مبهم یا رمزگذاریشده: افزونههای معتبر معمولاً از کدهای خوانا و استاندارد استفاده میکنند. کدهای مبهم یا رمزگذاریشده میتوانند نشانهای از قصد مخرب باشند.

برای اطمینان از امنیت افزونهها، همیشه آنها را از منابع معتبر تهیه کنید. وردپرس نیاز یکی از معتبرترین فروشگاههای افزونه و قالب در ایران است که تمامی محصولات آن اورجینال و دارای لایسنس معتبر هستند. با خرید از وردپرس نیاز، نه تنها از امنیت سایت خود اطمینان حاصل میکنید، بلکه از پشتیبانی فنی و بهروزرسانیهای منظم نیز بهرهمند میشوید.

بررسی کد افزونهها قبل از نصب

حتی اگر برنامهنویس نیستید، میتوانید با روشهای سادهای امنیت کد افزونهها را بررسی کنید:

- استفاده از ابزارهای اسکن آنلاین: سرویسهایی مانند VirusTotal یا Sucuri SiteCheck میتوانند فایلهای افزونه را برای یافتن کدهای مخرب اسکن کنند.

- بررسی فایلهای مشکوک: فایلهایی با نامهای عجیب یا پسوندهای غیرمعمول (مانند .php5، .phtml) میتوانند نشانهای از کد مخرب باشند.

- جستجوی توابع مشکوک: حتی با دانش برنامهنویسی محدود، میتوانید فایلهای PHP را برای توابع مشکوک مانند

eval()،base64_decode()یاsystem()جستجو کنید. اگرچه این توابع میتوانند کاربردهای مشروع داشته باشند، اما اغلب در کدهای مخرب استفاده میشوند. - استفاده از افزونههای امنیتی: افزونههایی مانند Wordfence یا Sucuri Security میتوانند کدهای افزونههای دیگر را اسکن کرده و موارد مشکوک را شناسایی کنند.

برای کاربران پیشرفتهتر، ابزارهایی مانند PHPCS (PHP CodeSniffer) یا PHPMD (PHP Mess Detector) میتوانند کیفیت و امنیت کد را بررسی کنند.

نکته طلایی: قبل از نصب هر افزونه جدید، یک بکآپ کامل تهیه کنید. اگر افزونه مشکلی ایجاد کرد، میتوانید به سرعت به نسخه قبلی بازگردید.

با انتخاب دقیق افزونهها و قالبها از منابع معتبر، میتوانید یکی از رایجترین راههای نفوذ به سایتهای وردپرسی را مسدود کنید. اما امنیت فقط به نرمافزار محدود نمیشود. در ادامه، به پنجمین اشتباه بزرگ میپردازیم که مربوط به تنظیمات سرور و دسترسیهاست.

اشتباه #۵: پیکربندی نادرست مجوزهای فایل و دسترسیها

تصور کنید خانهای دارید که همه درها و پنجرههای آن باز است و کلید آن را به هر کسی که میشناسید دادهاید. این دقیقاً همان کاری است که با پیکربندی نادرست مجوزهای فایل انجام میدهید. مجوزهای نادرست فایل در ۲۵٪ موارد نفوذ به سایتهای وردپرسی نقش داشتهاند. تنظیمات صحیح دسترسیها میتواند جلوی بسیاری از حملات را بگیرد.

در سیستمهای لینوکس (که اکثر سرورهای وب از آن استفاده میکنند)، هر فایل و پوشه دارای مجوزهایی است که تعیین میکند چه کسی میتواند آن را بخواند، بنویسد یا اجرا کند. مجوزهای بیش از حد باز (مانند 777 که به همه اجازه خواندن، نوشتن و اجرا میدهد) میتوانند به هکرها اجازه دهند فایلهای مخرب را آپلود کرده یا فایلهای موجود را تغییر دهند.

از سوی دیگر، مجوزهای بیش از حد محدود میتوانند باعث اختلال در عملکرد سایت شوند. بنابراین، یافتن تعادل مناسب ضروری است.

مجوزهای استاندارد فایل و پوشه در وردپرس

برای امنیت سایت وردپرسی بهینه، باید مجوزهای استاندارد زیر را رعایت کنید:

| نوع | مجوز توصیهشده | توضیح |

|---|---|---|

| پوشهها | 755 یا 750 | مالک میتواند بخواند، بنویسد و اجرا کند؛ دیگران فقط میتوانند بخوانند و اجرا کنند |

| فایلها | 644 یا 640 | مالک میتواند بخواند و بنویسد؛ دیگران فقط میتوانند بخوانند |

| wp-config.php | 600 | فقط مالک میتواند بخواند و بنویسد؛ هیچکس دیگری دسترسی ندارد |

| .htaccess | 644 یا 600 | محدودیت دسترسی به فایل تنظیمات سرور |

برای تنظیم مجوزهای صحیح، میتوانید از دستورات SSH زیر استفاده کنید:

BASH# تنظیم مجوزهای استاندارد برای تمام فایلها

find /path/to/wordpress/ -type f -exec chmod 644 {} \;

# تنظیم مجوزهای استاندارد برای تمام پوشهها

find /path/to/wordpress/ -type d -exec chmod 755 {} \;

# تنظیم مجوز ویژه برای wp-config.php

chmod 600 /path/to/wordpress/wp-config.php

اگر به SSH دسترسی ندارید، بسیاری از کنترل پنلهای هاست (مانند cPanel یا Plesk) ابزارهای مدیریت فایل دارند که به شما امکان تغییر مجوزها را میدهند.

نکته مهم: برخی هاستها ممکن است نیاز به تنظیمات متفاوتی داشته باشند. اگر پس از تغییر مجوزها با مشکلی مواجه شدید، با پشتیبانی هاست خود مشورت کنید.

محدودسازی دسترسی به پوشههای حساس

علاوه بر مجوزهای فایل، محدودسازی دسترسیها در وردپرس به پوشههای حساس نیز بسیار مهم است. پوشههایی مانند wp-admin و wp-includes حاوی فایلهای حیاتی هستند که باید محافظت شوند.

یکی از بهترین روشها برای محدودسازی دسترسی، استفاده از فایلهای .htaccess است. این فایلها به شما امکان میدهند قوانین دسترسی خاصی را برای پوشهها تعریف کنید.

برای محافظت از پوشه wp-admin، میتوانید یک فایل .htaccess با محتوای زیر در آن ایجاد کنید:

APACHE# محدود کردن دسترسی به wp-admin به IP های مشخص

<IfModule mod_rewrite.c>

RewriteEngine on

RewriteCond %{REMOTE_ADDR} !^123\.456\.789\.10$

RewriteCond %{REQUEST_URI} ^/(wp-admin) [NC]

RewriteCond %{REQUEST_URI} !^/wp-admin/admin-ajax\.php

RewriteRule ^(.*)$ - [R=403,L]

</IfModule>

این کد فقط به IP مشخصشده اجازه دسترسی به wp-admin را میدهد (به جز admin-ajax.php که برای عملکرد صحیح سایت ضروری است).

همچنین، میتوانید از افزونههای امنیتی مانند Wordfence یا Solid Security برای مدیریت آسانتر دسترسیها استفاده کنید. این افزونهها امکان محدودسازی دسترسی بر اساس IP، کشور، زمان و سایر معیارها را فراهم میکنند. مقاله مقایسه افزونه امنیتی وردفنس و سالید سکوریتی را نیز مطالعه کنید.

توصیه پیشرفته: برای لایه امنیتی اضافی، میتوانید از احراز هویت HTTP Basic برای محافظت از wp-admin استفاده کنید. این کار یک لایه احراز هویت اضافی قبل از فرم ورود وردپرس ایجاد میکند.

با تنظیم صحیح مجوزهای فایل و محدودسازی دسترسی به پوشههای حساس، میتوانید یکی دیگر از راههای رایج نفوذ به سایتهای وردپرسی را مسدود کنید. اما امنیت فقط به سرور محدود نمیشود. در ادامه، به ششمین اشتباه بزرگ میپردازیم که مربوط به انتقال دادهها بین کاربر و سرور است.

اشتباه #۶: عدم استفاده از SSL و HTTPS

تصور کنید نامههای محرمانه خود را بدون پاکت و بهصورت کارت پستال ارسال کنید، طوری که هر کسی در مسیر بتواند آنها را بخواند. این دقیقاً همان کاری است که با استفاده از HTTP به جای HTTPS انجام میدهید. ۳۵٪ از سایتهای وردپرسی هنوز از HTTP استفاده میکنند. گوگل سایتهای بدون SSL وردپرس را ناامن معرفی میکند و این به معنای کاهش رتبه و اعتماد کاربران است.

SSL (Secure Sockets Layer) و جانشین آن TLS (Transport Layer Security) پروتکلهایی هستند که ارتباط بین مرورگر کاربر و سرور وب را رمزگذاری میکنند. این رمزگذاری از شنود اطلاعات حساس مانند نامهای کاربری، رمزهای عبور، اطلاعات کارت اعتباری و سایر دادههای شخصی جلوگیری میکند.

وقتی یک سایت از HTTPS استفاده میکند، کاربران یک قفل سبز یا نماد امنیتی مشابه در نوار آدرس مرورگر خود میبینند. این نشانه به آنها اطمینان میدهد که ارتباطشان امن است.

مزایای SSL فراتر از امنیت

SSL وردپرس فقط برای امنیت نیست؛ بلکه مزایای متعدد دیگری نیز دارد:

- بهبود رتبه در گوگل: از سال ۲۰۱۴، گوگل HTTPS را بهعنوان یکی از عوامل رتبهبندی معرفی کرده است. سایتهای دارای SSL در نتایج جستجو اولویت بیشتری دارند.

- افزایش اعتماد کاربران: نماد قفل در مرورگر به کاربران اطمینان میدهد که سایت شما امن است. این میتواند نرخ تبدیل را تا ۳۰٪ افزایش دهد.

- الزام برای ویژگیهای جدید مرورگرها: بسیاری از ویژگیهای جدید مرورگرها مانند Service Workers، Push Notifications و Progressive Web Apps فقط روی سایتهای HTTPS کار میکنند.

- سازگاری با HTTP/2: پروتکل HTTP/2 که سرعت بارگذاری سایت را بهطور قابل توجهی افزایش میدهد، فقط روی HTTPS کار میکند.

- محافظت از دادههای کاربران: با استفاده از SSL، از دادههای کاربران خود در برابر حملات Man-in-the-Middle محافظت میکنید.

خوشبختانه، امروزه دریافت و نصب گواهی SSL بسیار آسانتر و ارزانتر از گذشته است. بسیاری از هاستها گواهیهای Let’s Encrypt را بهصورت رایگان ارائه میدهند.

پیادهسازی صحیح SSL در وردپرس

نصب گواهی SSL فقط اولین قدم است. برای پیشگیری از هک وردپرس و اطمینان از عملکرد صحیح SSL، باید آن را بهدرستی در وردپرس پیکربندی کنید:

- نصب گواهی SSL: اکثر هاستها ابزارهای خودکاری برای نصب SSL دارند. در cPanel میتوانید از Let’s Encrypt یا AutoSSL استفاده کنید. اگر هاست شما این گزینهها را ندارد، میتوانید گواهی SSL را از فروشندگان معتبر مانند Comodo، DigiCert یا GeoTrust خریداری کنید.

- تغییر URL سایت در تنظیمات وردپرس: پس از نصب SSL، باید URL سایت خود را در تنظیمات وردپرس (Settings > General) از HTTP به HTTPS تغییر دهید.

- تنظیم ریدایرکت 301 از HTTP به HTTPS: برای اطمینان از اینکه تمام ترافیک از طریق HTTPS هدایت میشود، باید یک ریدایرکت 301 تنظیم کنید. میتوانید این کار را با افزودن کد زیر به فایل .htaccess انجام دهید:

APACHE<IfModule mod_rewrite.c>

RewriteEngine On

RewriteCond %{HTTPS} off

RewriteRule ^(.*)$ https://%{HTTP_HOST}%{REQUEST_URI} [L,R=301]

</IfModule>

- بهروزرسانی لینکهای داخلی: تمام لینکهای داخل محتوا، منو، ویجتها و سایر بخشهای سایت باید به HTTPS بهروز شوند. میتوانید از افزونههایی مانند Better Search Replace برای این کار استفاده کنید.

- بهروزرسانی فایل wp-config.php: برای اجبار استفاده از HTTPS در بخش ادمین و کوکیها، خطوط زیر را به فایل wp-config.php اضافه کنید:

PHPdefine('FORCE_SSL_ADMIN', true);

define('FORCE_SSL_LOGIN', true);

- رفع مشکل محتوای مختلط (Mixed Content): این خطا زمانی رخ میدهد که سایت شما از HTTPS استفاده میکند، اما برخی منابع (مانند تصاویر، اسکریپتها یا استایلها) هنوز از HTTP لود میشوند. برای شناسایی این موارد، میتوانید از ابزارهایی مانند Why No Padlock یا کنسول توسعهدهندگان مرورگر استفاده کنید.

- بهروزرسانی سایت در Google Search Console: پس از انتقال به HTTPS، باید نسخه جدید سایت را در Google Search Console ثبت کنید.

نکته مهم: پس از پیادهسازی SSL، حتماً سایت خود را بهطور کامل تست کنید تا از عملکرد صحیح آن اطمینان حاصل کنید. مشکلات رایج شامل خطاهای محتوای مختلط، مشکلات کوکی و مسائل مربوط به کش هستند.

با پیادهسازی صحیح SSL، نه تنها امنیت سایت خود را افزایش میدهید، بلکه تجربه کاربری و رتبه سئو را نیز بهبود میبخشید. اما حتی با بهترین تنظیمات امنیتی، همچنان نیاز به نظارت مستمر دارید. در ادامه، به هفتمین و آخرین اشتباه بزرگ میپردازیم که میتواند منجر به تشخیص دیرهنگام نفوذها شود.

اشتباه #۷: نادیده گرفتن مانیتورینگ امنیتی و اسکن منظم

تصور کنید خانهای دارید که در آن سیستم دزدگیر نصب کردهاید، اما هرگز آن را روشن نمیکنید یا هشدارهای آن را بررسی نمیکنید. این دقیقاً همان کاری است که با نادیده گرفتن مانیتورینگ امنیتی انجام میدهید. ۶۸٪ از مدیران سایتهای هکشده متوجه نفوذ تنها پس از آسیبهای جدی شدهاند. مانیتورینگ فعال میتواند نفوذها را در مراحل اولیه شناسایی کند.

طبق گزارش Sucuri، متوسط زمان بین نفوذ به یک سایت وردپرسی و کشف آن، ۱۹۷ روز است! این یعنی هکرها بهطور میانگین بیش از ۶ ماه به سایتهای هکشده دسترسی دارند، بدون اینکه کسی متوجه شود. در این مدت، آنها میتوانند دادهها را سرقت کنند، بدافزار منتشر کنند، ایمیلهای اسپم بفرستند، یا حتی سایت را برای حملات بیشتر آماده کنند.

مانیتورینگ امنیتی و اسکن بدافزار وردپرس منظم به شما امکان میدهد نفوذها را در مراحل اولیه شناسایی کرده و قبل از آسیب جدی، آنها را خنثی کنید.

ابزارهای ضروری مانیتورینگ امنیتی وردپرس

برای حفاظت از وردپرس و نظارت مؤثر بر امنیت سایت، به مجموعهای از ابزارها نیاز دارید. در اینجا برخی از ضروریترین آنها را معرفی میکنیم:

- افزونههای امنیتی وردپرس: افزونههایی مانند Wordfence، Sucuri Security یا Solid Security (iThemes Security) میتوانند سایت شما را بهصورت خودکار اسکن کرده، فعالیتهای مشکوک را شناسایی و با تهدیدات مقابله کنند.

- سیستمهای ثبت وقایع (Logging): افزونههایی مانند WP Activity Log یا Stream تمام فعالیتهای سایت را ثبت میکنند. این به شما امکان میدهد هرگونه فعالیت غیرعادی را شناسایی کنید.

- ابزارهای مانیتورینگ فایل: سیستمهایی که تغییرات فایلها را ردیابی میکنند، میتوانند هرگونه تغییر غیرمجاز در فایلهای هسته وردپرس، افزونهها یا قالبها را شناسایی کنند.

- سرویسهای مانیتورینگ خارجی: سرویسهایی مانند Uptime Robot، Pingdom یا StatusCake میتوانند در دسترس بودن سایت شما را نظارت کرده و در صورت قطعی یا کندی، هشدار دهند.

- ابزارهای بررسی لیست سیاه: سرویسهایی مانند MXToolbox یا Sucuri SiteCheck میتوانند بررسی کنند آیا سایت شما در لیستهای سیاه موتورهای جستجو یا سرویسهای ضداسپم قرار گرفته است یا خیر.

مقایسه برخی از بهترین افزونههای امنیتی وردپرس:

| افزونه | ویژگیهای کلیدی | نقاط قوت | قیمت |

|---|---|---|---|

| Wordfence Security | فایروال، اسکن بدافزار، محدودیت ورود، مانیتورینگ فایل | فایروال قدرتمند، پایگاه داده تهدیدات بهروز | رایگان / پریمیوم (از ۹۹ دلار سالانه) |

| Sucuri Security | اسکن بدافزار، مانیتورینگ امنیتی، پاکسازی | سیستم پاکسازی قدرتمند، فایروال ابری | رایگان / پریمیوم (از ۱۹۹ دلار سالانه) |

| Solid Security | محدودیت ورود، تغییر URL ورود، مانیتورینگ فایل | رابط کاربری ساده، تنظیمات جامع | رایگان / پرو (از ۸۰ دلار سالانه) |

| MalCare | اسکن هوشمند بدافزار، پاکسازی خودکار، فایروال | سیستم اسکن سریع، بدون بار اضافی سرور | از ۹۹ دلار سالانه |

نکته مهم: تمامی این افزونهها در وردپرس نیاز با لایسنس اصلی و پشتیبانی فارسی در دسترس هستند. با خرید از وردپرس نیاز، میتوانید از تخفیفهای ویژه و هدایای اختصاصی نیز بهرهمند شوید.

ایجاد برنامه منظم اسکن امنیتی

داشتن ابزارهای مناسب فقط نیمی از راه است. برای پیشگیری از هک وردپرس مؤثر، نیاز به یک برنامه منظم اسکن و بررسی دارید:

- اسکن روزانه خودکار: افزونه امنیتی خود را طوری تنظیم کنید که هر روز سایت را اسکن کند. این اسکن باید شامل بررسی بدافزارها، فایلهای تغییریافته و آسیبپذیریهای شناختهشده باشد.

- بررسی هفتگی لاگها: حداقل هفتهای یکبار، لاگهای امنیتی سایت را بررسی کنید. به دنبال الگوهای غیرعادی مانند تلاشهای مکرر ورود ناموفق، فعالیت در ساعات غیرمعمول یا تغییرات غیرمنتظره در فایلها باشید.

- اسکن ماهانه عمیق: ماهی یکبار، یک اسکن عمیقتر انجام دهید که شامل بررسی دقیق کدهای مشکوک، دربهای پشتی و اسکریپتهای مخفی باشد.

- بررسی فصلی آسیبپذیریها: هر سه ماه یکبار، افزونهها و قالبهای خود را برای آسیبپذیریهای شناختهشده بررسی کنید. ابزارهایی مانند WPScan یا Vulnerability Database میتوانند در این زمینه کمک کنند.

- تست نفوذ سالانه: سالی یکبار، یک تست نفوذ کامل انجام دهید یا از یک متخصص امنیتی برای انجام این کار کمک بگیرید. این میتواند آسیبپذیریهایی را شناسایی کند که ابزارهای خودکار نمیتوانند تشخیص دهند.

برنامه واکنش به حوادث: علاوه بر مانیتورینگ، باید یک برنامه مشخص برای واکنش به حوادث امنیتی داشته باشید. این برنامه باید شامل مراحل زیر باشد:

- قرنطینه: جداسازی سایت آلوده برای جلوگیری از گسترش آلودگی

- ارزیابی: تعیین ماهیت و گستره نفوذ

- پاکسازی: حذف کدهای مخرب و بستن نقاط نفوذ

- بازیابی: بازگرداندن سایت به حالت سالم از طریق بکآپ

- تحلیل: بررسی علت نفوذ و اقدامات پیشگیرانه برای آینده

با پیادهسازی یک سیستم مانیتورینگ جامع و برنامه منظم اسکن، میتوانید اطمینان حاصل کنید که هرگونه تهدید امنیتی به سرعت شناسایی و خنثی میشود. اما اگر میخواهید از تمام این مراحل و نگرانیها رها شوید، یک راهکار جامع وجود دارد که در بخش بعدی به آن میپردازیم.

سؤالات متداول درباره امنیت وردپرس

در این بخش به رایجترین سؤالاتی که کاربران درباره امنیت سایت وردپرسی دارند، پاسخ میدهیم. این پاسخها بر اساس تجربیات واقعی و بهترین شیوههای صنعت تهیه شدهاند.

آیا وردپرس ذاتاً ناامن است؟

این یک باور غلط رایج است. وردپرس به خودی خود یک پلتفرم امن است که توسط هزاران توسعهدهنده در سراسر جهان پشتیبانی میشود. تیم امنیتی وردپرس بهطور مداوم در حال بررسی و رفع آسیبپذیریهای وردپرس است.

دلیل اصلی اینکه وردپرس هدف محبوب هکرهاست، محبوبیت آن است، نه ناامنی ذاتی. با بیش از ۴۰٪ سهم از کل وبسایتها، وردپرس طبیعتاً توجه بیشتری را به خود جلب میکند.

بیشتر مشکلات امنیتی وردپرس ناشی از:

- استفاده از افزونهها و قالبهای ناامن یا منسوخ

- پیکربندی نادرست سرور

- اشتباهات امنیتی کاربران (مانند استفاده از رمزهای عبور ضعیف)

- عدم بهروزرسانی منظم

با رعایت اصول امنیتی که در این مقاله ذکر شد، میتوانید وردپرس را به یک پلتفرم بسیار امن تبدیل کنید.

چگونه بفهمم سایتم هک شده است؟

تشخیص زودهنگام هک سایت وردپرس میتواند از آسیبهای جدی جلوگیری کند. برخی از نشانههای رایج هک شدن سایت عبارتند از:

- تغییرات غیرمنتظره در ظاهر یا محتوا: صفحات تغییریافته، محتوای اسپم یا تبلیغات ناخواسته.

- کندی غیرعادی سایت: اگر سایت شما ناگهان بسیار کند شده، ممکن است کدهای مخرب در حال اجرا باشند.

- هشدارهای گوگل: اگر گوگل سایت شما را بهعنوان “سایت خطرناک” علامتگذاری کرده، احتمالاً آلوده شده است.

- ترافیک غیرعادی: افزایش ناگهانی ترافیک از منابع نامعمول یا کشورهای خاص.

- ایمیلهای برگشتی زیاد: اگر سرور شما برای ارسال اسپم استفاده میشود، احتمالاً تعداد زیادی ایمیل برگشتی دریافت خواهید کرد.

- فایلهای ناشناخته: وجود فایلهایی با نامهای عجیب یا پسوندهای غیرمعمول.

- کاربران ناشناخته: ایجاد حسابهای کاربری جدید که شما آنها را نساختهاید.

- لاگهای غیرعادی: فعالیتهای مشکوک در لاگهای سرور یا وردپرس.

اگر هر یک از این نشانهها را مشاهده کردید، باید فوراً اقدام کنید:

- سایت را آفلاین کنید یا به حالت تعمیر ببرید

- با هاست خود تماس بگیرید

- از آخرین بکآپ سالم استفاده کنید

- تمام رمزهای عبور را تغییر دهید

- از یک افزونه امنیتی برای اسکن و پاکسازی استفاده کنید

آیا هاست اشتراکی برای وردپرس امن است؟

هاستهای اشتراکی، جایی که چندین سایت روی یک سرور فیزیکی میزبانی میشوند، محبوبترین و مقرونبهصرفهترین گزینه برای اکثر سایتهای وردپرسی هستند. اما از نظر امنیتی، چالشهایی دارند:

مزایای امنیتی هاست اشتراکی:

- مدیریت سرور توسط متخصصان انجام میشود

- بهروزرسانیهای امنیتی سرور بهطور منظم اعمال میشود

- معمولاً دارای فایروال و سیستمهای امنیتی پایه هستند

- بکآپهای خودکار (اگرچه نه همیشه قابل اعتماد)

معایب امنیتی هاست اشتراکی:

- آسیبپذیری “همسایه بد”: اگر سایت دیگری روی همان سرور هک شود، ممکن است به سایت شما نیز آسیب برساند

- محدودیت در تنظیمات امنیتی سفارشی

- منابع محدود که میتواند منجر به قطعی سایت در صورت حملات DDoS شود

- محدودیت در نصب ابزارهای امنیتی سطح سرور

برای سایتهای شخصی، وبلاگها و کسبوکارهای کوچک، هاست اشتراکی با رعایت اصول امنیتی ذکرشده در این مقاله، معمولاً کافی است. اما برای سایتهای تجاری بزرگتر، فروشگاههای آنلاین یا سایتهایی که دادههای حساس دارند، گزینههای بهتری وجود دارد:

- هاست VPS: سرور مجازی اختصاصی که منابع بیشتر و کنترل بیشتری ارائه میدهد.

- هاست اختصاصی: یک سرور فیزیکی کامل که فقط به سایت شما اختصاص دارد.

- هاست مدیریتشده وردپرس: سرویسهای تخصصی وردپرس که امنیت و عملکرد بهینهشده برای وردپرس ارائه میدهند.

اگر از هاست اشتراکی استفاده میکنید، حتماً از یک افزونه امنیتی وردپرس قدرتمند استفاده کنید تا لایههای امنیتی اضافی فراهم شود.

چگونه از حملات DDoS محافظت کنم؟

حملات DDoS (Distributed Denial of Service) یکی از چالشبرانگیزترین تهدیدات امنیتی هستند که میتوانند حتی سایتهای بزرگ را از دسترس خارج کنند. در این حملات، هکرها از هزاران یا حتی میلیونها دستگاه آلوده برای ارسال درخواستهای همزمان به سایت استفاده میکنند، که منجر به اشباع منابع سرور و قطعی سایت میشود.

محافظت کامل در برابر حملات DDoS پیشرفته معمولاً نیاز به راهکارهای سطح شبکه دارد، اما اقدامات زیر میتواند به حفاظت از وردپرس در برابر حملات کوچکتر کمک کند:

- استفاده از CDN با محافظت DDoS: سرویسهایی مانند Cloudflare، Sucuri یا StackPath میتوانند ترافیک مخرب را قبل از رسیدن به سرور شما فیلتر کنند.

- محدودسازی نرخ درخواست: با استفاده از افزونههای امنیتی یا تنظیمات سرور، میتوانید تعداد درخواستهای مجاز از یک IP در یک بازه زمانی را محدود کنید.

- کشسازی: استفاده از افزونههای کش مانند WP Rocket یا LiteSpeed Cache میتواند بار سرور را کاهش داده و مقاومت در برابر حملات را افزایش دهد.

- غیرفعال کردن XMLRPC: فایل xmlrpc.php در وردپرس اغلب برای حملات DDoS استفاده میشود. اگر از آن استفاده نمیکنید، میتوانید آن را غیرفعال کنید.

- فیلترینگ جغرافیایی: اگر سایت شما فقط برای مخاطبان خاصی است، میتوانید دسترسی از سایر مناطق جغرافیایی را محدود کنید.

- استفاده از هاست با محافظت DDoS: برخی از ارائهدهندگان هاست، محافظت DDoS را بهعنوان بخشی از بستههای خود ارائه میدهند.

برای سایتهای بزرگتر یا سایتهایی که هدف حملات مکرر هستند، استفاده از سرویسهای تخصصی محافظت DDoS مانند Cloudflare Enterprise یا Imperva توصیه میشود.

نکته مهم: همیشه یک برنامه اقتضایی برای زمانی که سایت شما تحت حمله است، داشته باشید. این میتواند شامل داشتن یک نسخه استاتیک ساده از سایت باشد که در صورت قطعی سایت اصلی، میتوانید آن را فعال کنید.

با پاسخ به این سؤالات متداول، امیدواریم درک بهتری از چالشها و راهکارهای امنیتی وردپرس پیدا کرده باشید. در بخش پایانی، به جمعبندی مطالب و توصیههای نهایی میپردازیم.

نتیجهگیری: امنیت سایت وردپرسی یک فرآیند مداوم است

همانطور که در این مقاله دیدیم، امنیت سایت وردپرسی یک مقصد نیست، بلکه یک مسیر دائمی است. هکرها همواره در حال یافتن روشهای جدید برای نفوذ هستند، و شما نیز باید همواره هوشیار و بهروز باشید. با رعایت نکات این مقاله و استفاده از ابزارهای مناسب، میتوانید سایت خود را در برابر ۹۹٪ تهدیدات محافظت کنید.

به یاد داشته باشید که هر لایه امنیتی که اضافه میکنید، ریسک هک سایت وردپرس را کاهش میدهد. رویکرد “دفاع در عمق” (Defense in Depth) با ترکیب چندین لایه حفاظتی، بهترین استراتژی برای پیشگیری از هک وردپرس است.

هفت اشتباه امنیتی که در این مقاله بررسی کردیم، عبارتند از:

- بهروزرسانی نکردن هسته، افزونهها و قالب وردپرس

- استفاده از رمزهای عبور ضعیف و تکراری

- نداشتن استراتژی بکآپ منظم و قابل اعتماد

- نصب افزونهها و قالبهای غیرمعتبر

- پیکربندی نادرست مجوزهای فایل و دسترسیها

- عدم استفاده از SSL و HTTPS

- نادیده گرفتن مانیتورینگ امنیتی و اسکن منظم

با اجتناب از این اشتباهات و پیادهسازی راهکارهای پیشنهادی، میتوانید سایت خود را بهطور قابل توجهی ایمنتر کنید. اما به یاد داشته باشید که امنیت کامل هرگز تضمینشده نیست. حتی بزرگترین شرکتها با تیمهای امنیتی پیشرفته نیز گاهی دچار نفوذ میشوند.

به همین دلیل، داشتن یک برنامه واکنش به حوادث و بکآپهای منظم و قابل اعتماد، همچنان مهمترین اقدامات امنیتی هستند. با این آمادگی، حتی در صورت وقوع بدترین سناریو، میتوانید با حداقل آسیب به کار خود ادامه دهید.

- امین زاهد

- مطالعه در 22 دقیقه

- بدون دیدگاه

- امین زاهد

- 22 دقیقه

- 0

- امین زاهد

- مطالعه در 27 دقیقه

- بدون دیدگاه

- امین زاهد

- 27 دقیقه

- 0